Memahami Algoritma Shor: Mimpi Buruk Komputasi yang Dapat Memecahkan Kriptografi RSA

Di era digital yang serba terhubung ini, keamanan data adalah fondasi utama kepercayaan dan fungsionalitas. Setiap transaksi online, komunikasi pribadi, dan pertukaran informasi sensitif dilindungi oleh lapisan enkripsi yang kuat. Di antara berbagai metode enkripsi, Kriptografi RSA (Rivest-Shamir-Adleman) berdiri sebagai pilar utama yang menopang sebagian besar keamanan digital kita saat ini.

Namun, di cakrawala teknologi komputasi, muncul sebuah ancaman yang berpotensi meruntuhkan benteng keamanan ini: Memahami Algoritma Shor: Mimpi Buruk Komputasi yang Dapat Memecahkan Kriptografi RSA. Algoritma ini, yang dikembangkan oleh matematikawan Peter Shor pada tahun 1994, memanfaatkan prinsip-prinsip aneh mekanika kuantum untuk melakukan tugas yang mustahil bagi komputer klasik: memfaktorkan bilangan prima yang sangat besar dengan cepat. Artikel ini akan mengupas tuntas algoritma revolusioner ini, dampaknya terhadap keamanan digital, dan bagaimana dunia bersiap menghadapi era pasca-kuantum.

Fondasi Keamanan Digital: Mengapa Kriptografi RSA Begitu Penting?

Sebelum menyelam lebih dalam ke dunia kuantum, penting untuk memahami mengapa Kriptografi RSA begitu vital dan mengapa ancaman terhadapnya sangat serius. RSA adalah salah satu algoritma kriptografi kunci publik pertama dan paling banyak digunakan. Keandalannya telah teruji selama puluhan tahun, menjadikannya standar emas untuk komunikasi aman di internet.

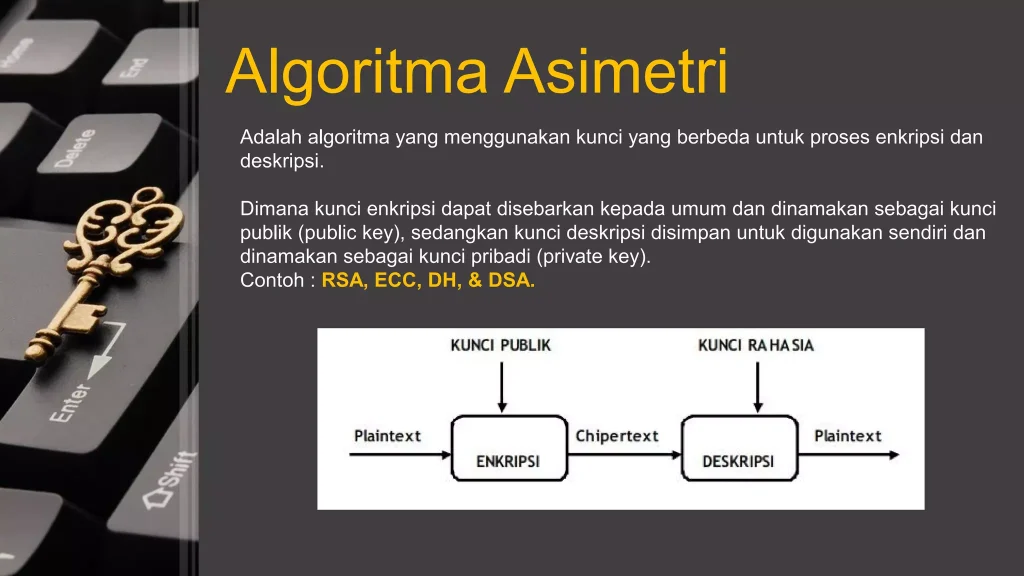

Mekanisme Dasar RSA

RSA beroperasi berdasarkan prinsip kriptografi kunci publik, yang menggunakan sepasang kunci: satu kunci publik yang dapat dibagikan kepada siapa pun, dan satu kunci privat yang harus dijaga kerahasiaannya. Kunci publik digunakan untuk mengenkripsi pesan, sementara kunci privat digunakan untuk mendekripsinya. Ini memungkinkan dua pihak untuk berkomunikasi secara aman tanpa perlu bertukar kunci rahasia terlebih dahulu.

Kekuatan RSA terletak pada matematika di baliknya, khususnya pada properti bilangan prima. Kunci publik dihasilkan dari perkalian dua bilangan prima yang sangat besar. Meskipun mudah untuk mengalikan dua bilangan prima ini untuk mendapatkan sebuah bilangan komposit yang sangat besar, sangat sulit untuk membalikkan prosesnya; yaitu, menemukan kembali dua bilangan prima asli dari hasil perkaliannya. Proses ini dikenal sebagai faktorisasi bilangan prima.

Tantangan Faktorisasi Bilangan Prima

Kesulitan faktorisasi bilangan prima adalah fondasi keamanan RSA. Untuk komputer klasik, tidak ada algoritma yang diketahui dapat memfaktorkan bilangan yang sangat besar (misalnya, 2048-bit atau 4096-bit) dalam waktu yang wajar. Semakin besar bilangan komposit yang digunakan, semakin lama waktu yang dibutuhkan untuk memfaktorkannya, hingga mencapai skala yang secara komputasi tidak mungkin dilakukan dalam usia alam semesta.

Ini berarti bahwa, meskipun seseorang memiliki kunci publik dan pesan terenkripsi, mereka tidak dapat dengan mudah menemukan kunci privat yang diperlukan untuk mendekripsi pesan tersebut. Mereka harus memfaktorkan bilangan komposit raksasa, sebuah tugas yang membutuhkan daya komputasi yang tak terbayangkan. Keamanan RSA, oleh karena itu, bergantung pada asumsi bahwa faktorisasi bilangan prima adalah masalah yang sulit secara komputasi bagi komputer klasik.

Memahami Algoritma Shor: Sebuah Paradigma Baru

Di sinilah Memahami Algoritma Shor menjadi relevan dan mengancam. Algoritma ini tidak hanya menawarkan peningkatan kecil dalam kecepatan faktorisasi; ia menghadirkan perubahan paradigma yang fundamental. Algoritma Shor mampu mengatasi rintangan faktorisasi bilangan prima dengan memanfaatkan kekuatan komputasi kuantum.

Siapa Peter Shor?

Peter Shor adalah seorang matematikawan Amerika yang bekerja di Bell Labs ketika ia membuat terobosan ini pada tahun 1994. Penemuannya membuka mata dunia terhadap potensi komputasi kuantum yang sesungguhnya. Sebelum Shor, komputasi kuantum lebih banyak dianggap sebagai konsep teoretis; Shor menunjukkan sebuah aplikasi praktis yang revolusioner.

Kontribusinya tidak hanya terbatas pada faktorisasi, tetapi juga pada algoritma untuk masalah logaritma diskrit. Kedua masalah ini adalah dasar bagi sebagian besar kriptografi kunci publik modern. Penemuan algoritma ini menandai titik balik penting dalam sejarah kriptografi dan komputasi.

Inti dari Algoritma Shor

Inti dari Algoritma Shor adalah kemampuannya untuk menemukan faktor-faktor bilangan komposit besar dengan efisiensi yang luar biasa, jauh melampaui kemampuan algoritma klasik mana pun. Ini adalah mimpi buruk komputasi bagi setiap sistem yang keamanannya bergantung pada kesulitan faktorisasi. Algoritma ini secara efektif mengubah masalah faktorisasi bilangan besar menjadi masalah pencarian periode (order-finding), yang dapat diselesaikan secara efisien oleh komputer kuantum.

Sementara komputer klasik harus mencoba setiap kemungkinan faktor secara berurutan, atau menggunakan heuristik yang kompleks, Algoritma Shor menggunakan sifat-sifat kuantum untuk mengeksplorasi banyak kemungkinan secara simultan. Ini memberikan percepatan eksponensial yang dramatis.

Peran Komputasi Kuantum

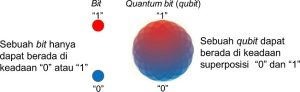

Kekuatan Algoritma Shor tidak dapat dipisahkan dari komputasi kuantum. Komputer kuantum tidak seperti komputer klasik yang menyimpan informasi sebagai bit 0 atau 1. Sebaliknya, mereka menggunakan qubit yang dapat berada dalam superposisi 0 dan 1 secara bersamaan. Fenomena ini, yang disebut superposisi, memungkinkan qubit untuk merepresentasikan banyak nilai sekaligus.

Selain superposisi, ada juga entanglement, di mana dua atau lebih qubit menjadi saling terkait sehingga status satu qubit secara instan memengaruhi status qubit lainnya, tidak peduli seberapa jauh jaraknya. Shor memanfaatkan superposisi untuk mengeksplorasi banyak jalur perhitungan secara paralel dan interferensi kuantum untuk memperkuat solusi yang benar dan membatalkan solusi yang salah. Inilah yang memungkinkan percepatan luar biasa dalam memecahkan masalah faktorisasi.

Bagaimana Algoritma Shor Memecahkan RSA? (Penjelasan Sederhana)

Untuk memahami bagaimana Algoritma Shor bekerja, kita bisa memecahnya menjadi beberapa tahap, menggabungkan komputasi klasik dan kuantum. Penting untuk diingat bahwa penjelasan ini adalah penyederhanaan dari matematika kuantum yang kompleks.

Tahap Klasik (Pra-pemrosesan)

Sebelum melibatkan komputer kuantum, ada beberapa langkah klasik yang harus dilakukan. Pertama, masalah faktorisasi bilangan $N$ (bilangan komposit besar yang ingin kita faktorkan, bagian dari kunci publik RSA) diubah menjadi masalah mencari periode dari sebuah fungsi modular. Misalnya, kita memilih bilangan acak $a$ yang lebih kecil dari $N$. Kemudian, kita mencari periode $r$ dari fungsi $f(x) = a^x pmodN$.

Jika kita menemukan $r$ yang merupakan bilangan genap, dan $a^r/2 notequiv -1 pmodN$, maka faktor-faktor $N$ dapat ditemukan dengan menghitung $GCD(a^r/2 – 1, N)$ dan $GCD(a^r/2 + 1, N)$. Masalahnya adalah, mencari periode $r$ ini secara klasik juga sangat sulit.

Tahap Kuantum (Pencarian Periode)

Inilah saatnya komputer kuantum berperan. Komputer kuantum dirancang untuk secara efisien menemukan periode $r$ tersebut.

- Superposisi Input: Qubit diinisialisasi ke dalam superposisi, memungkinkan mereka merepresentasikan semua kemungkinan nilai $x$ secara simultan. Ini berarti fungsi $f(x) = a^x pmodN$ dapat dievaluasi untuk banyak $x$ secara paralel.

- Eksekusi Fungsi: Komputer kuantum menjalankan operasi yang secara efektif menghitung $f(x)$ untuk semua nilai $x$ yang mungkin dalam superposisi. Hasilnya adalah superposisi dari semua pasangan $(x, f(x))$.

- Transformasi Fourier Kuantum (QFT): Ini adalah jantung dari percepatan kuantum Shor. QFT, analog kuantum dari Fast Fourier Transform klasik, digunakan untuk menemukan pola periodik dalam superposisi hasil. Secara intuitif, QFT membantu "mengidentifikasi" frekuensi atau periode yang dominan dalam data kuantum.

- Pengukuran: Setelah QFT, pengukuran pada qubit output akan memberikan informasi tentang periode $r$. Karena sifat-sifat mekanika kuantum, pengukuran tidak langsung memberikan $r$, tetapi memberikan nilai yang terkait erat dengan $r$.

Tahap Klasik (Pasca-pemrosesan)

Setelah pengukuran kuantum, kita mendapatkan serangkaian nilai yang, dengan probabilitas tinggi, dapat digunakan untuk menghitung periode $r$ menggunakan metode fraksi berkelanjutan (classical continued fractions algorithm). Ini adalah langkah pasca-pemrosesan klasik.

Begitu periode $r$ ditemukan, kita bisa kembali ke langkah pra-pemrosesan klasik untuk menghitung $GCD(a^r/2 – 1, N)$ dan $GCD(a^r/2 + 1, N)$. Hasilnya adalah faktor-faktor bilangan prima dari $N$. Proses ini, yang memadukan keunggulan komputasi klasik dan kuantum, memungkinkan faktorisasi bilangan prima besar yang sebelumnya mustahil dalam waktu yang realistis.

Implikasi Jangka Panjang: "Mimpi Buruk Komputasi" yang Nyata?

Keberadaan Algoritma Shor adalah mimpi buruk komputasi yang nyata bagi keamanan data saat ini. Meskipun komputer kuantum yang mampu menjalankan Algoritma Shor pada skala besar belum ada, ancaman ini bukan lagi sekadar fiksi ilmiah.

Ancaman Terhadap Keamanan Data

Jika dan ketika komputer kuantum yang cukup besar dan stabil terwujud, semua data yang dienkripsi dengan RSA atau skema kriptografi berbasis faktorisasi bilangan prima atau logaritma diskrit lainnya akan rentan. Ini mencakup:

- Transaksi Keuangan: Perbankan, e-commerce, dan sistem pembayaran.

- Komunikasi Rahasia: Militer, pemerintah, intelijen, dan diplomasi.

- Data Pribadi: Rekam medis, identitas digital, dan informasi sensitif lainnya.

- Infrastruktur Kritis: Jaringan listrik, telekomunikasi, dan sistem kontrol industri.

Konsep "harvest now, decrypt later" menjadi ancaman serius. Pelaku jahat dapat mengumpulkan data terenkripsi saat ini, menyimpannya, dan menunggu hingga komputer kuantum siap untuk mendekripsinya.

Kapan Kita Perlu Khawatir?

Pertanyaan kunci bukanlah apakah Algoritma Shor akan menjadi ancaman, melainkan kapan. Saat ini, komputer kuantum masih dalam tahap awal pengembangan. Mereka memiliki jumlah qubit yang terbatas, tingkat kesalahan yang tinggi, dan tantangan stabilitas yang signifikan. Komputer kuantum terbesar yang ada saat ini hanya mampu memfaktorkan bilangan yang relatif kecil, jauh dari ukuran kunci RSA modern (misalnya, 2048-bit).

Namun, kemajuan dalam penelitian komputasi kuantum sangat pesat. Para ahli memperkirakan bahwa komputer kuantum yang mampu memecahkan kunci RSA standar mungkin bisa terwujud dalam satu hingga dua dekade mendatang, atau bahkan lebih cepat jika ada terobosan besar. Oleh karena itu, persiapan untuk era pasca-kuantum harus dimulai sekarang.

Dampak Lebih Luas

Dampak Algoritma Shor tidak hanya terbatas pada enkripsi. Ini juga mengancam integritas digital signature, yang digunakan untuk memverifikasi identitas dan keaslian dokumen atau perangkat lunak. Tanpa digital signature yang kuat, otentikasi menjadi sangat rentan. Seluruh ekosistem keamanan digital, mulai dari sertifikat SSL/TLS hingga VPN, perlu dievaluasi ulang dan diperbarui.

Menghadapi Era Pasca-Kuantum: Solusi dan Mitigasi

Meskipun Algoritma Shor menimbulkan ancaman besar, komunitas kriptografi dan riset telah bekerja keras untuk mengembangkan solusi. Ini dikenal sebagai kriptografi pasca-kuantum (Post-Quantum Cryptography – PQC).

Kriptografi Pasca-Kuantum (PQC)

Kriptografi pasca-kuantum adalah cabang kriptografi yang berfokus pada pengembangan algoritma enkripsi yang tahan terhadap serangan komputer kuantum, termasuk Algoritma Shor dan Algoritma Grover (yang mempercepat pencarian basis data). Algoritma PQC didasarkan pada masalah matematika yang berbeda dari faktorisasi bilangan prima atau logaritma diskrit, dan diyakini sulit untuk dipecahkan bahkan oleh komputer kuantum.

Beberapa kandidat utama untuk algoritma PQC meliputi:

- Kriptografi berbasis kisi (Lattice-based cryptography): Berdasarkan kesulitan masalah matematika pada kisi-kisi (lattice).

- Kriptografi berbasis kode (Code-based cryptography): Berdasarkan teori pengodean koreksi kesalahan.

- Kriptografi berbasis hash (Hash-based cryptography): Menggunakan fungsi hash kriptografi.

- Kriptografi multivariat (Multivariate cryptography): Berdasarkan penyelesaian sistem persamaan polinomial multivariat.

Lembaga Nasional Standar dan Teknologi (NIST) di Amerika Serikat telah memimpin upaya standardisasi algoritma PQC, dengan beberapa algoritma telah dipilih sebagai kandidat final atau standar.

Migrasi dan Persiapan

Transisi ke kriptografi pasca-kuantum akan menjadi upaya yang monumental dan kompleks. Ini akan melibatkan:

- Inventarisasi: Mengidentifikasi semua sistem, aplikasi, dan protokol yang saat ini menggunakan kriptografi yang rentan terhadap kuantum.

- Pembaruan Perangkat Lunak: Memutakhirkan perangkat lunak dan firmware untuk mengimplementasikan algoritma PQC yang baru.

- Penggantian Perangkat Keras: Beberapa perangkat keras mungkin perlu diganti jika tidak dapat mendukung algoritma baru.

- Interoperabilitas: Memastikan bahwa sistem yang berbeda dapat berkomunikasi dengan aman selama periode transisi.

- Edukasi: Melatih para profesional IT dan pengembang tentang teknologi kriptografi baru.

Proses migrasi ini diperkirakan akan memakan waktu bertahun-tahun, bahkan mungkin puluhan tahun, sehingga memulai persiapan sekarang adalah sangat penting.

Memahami Algoritma Shor sebagai Katalisator Inovasi

Meskipun Memahami Algoritma Shor: Mimpi Buruk Komputasi yang Dapat Memecahkan Kriptografi RSA menghadirkan ancaman yang serius, ia juga berfungsi sebagai katalisator yang kuat untuk inovasi. Ketakutan akan kehancuran keamanan digital telah mendorong penelitian dan pengembangan dalam kriptografi, komputasi kuantum, dan bidang terkait. Ini telah menghasilkan pemahaman yang lebih dalam tentang batas-batas komputasi dan memicu pencarian solusi keamanan yang lebih tangguh untuk masa depan.

Kesimpulan

Algoritma Shor adalah salah satu penemuan paling signifikan dalam sejarah komputasi dan kriptografi. Kemampuannya untuk secara efisien memfaktorkan bilangan prima besar menggunakan komputer kuantum merupakan mimpi buruk komputasi bagi fondasi keamanan digital kita saat ini, yang sangat bergantung pada kesulitan faktorisasi RSA. Meskipun komputer kuantum yang mampu memecahkan kunci RSA berskala besar masih di masa depan, ancaman ini nyata dan mendesak.

Dunia sedang bergerak menuju era pasca-kuantum, di mana algoritma kriptografi baru yang tahan terhadap serangan kuantum akan menjadi standar. Memahami Algoritma Shor bukan hanya tentang memahami ancaman, tetapi juga tentang memahami dorongan di balik inovasi besar dalam keamanan siber. Dengan persiapan yang cermat dan investasi berkelanjutan dalam penelitian kriptografi pasca-kuantum, kita dapat memastikan bahwa masa depan digital kita tetap aman dan terproteksi dari ancaman komputasi kuantum.